近期,AMD主板制造商纷纷推出了搭载最新版AGESA 1.2.0.3C固件的BIOS更新,此次更新的核心目的是修补Zen5架构处理器中存在的一个严重安全漏洞。这一举措标志着AMD及其合作伙伴在保障用户数据安全方面迈出了关键一步。

据悉,该安全漏洞最初在Zen架构的多个版本中被发现,从初代Zen到Zen4均受影响,并已经得到了修复。然而,就在上个月,研究人员再次在Zen5架构中识别出了同样的漏洞问题,这无疑为AMD及其用户带来了新的挑战。

根据AMD发布的安全公告,修复该漏洞的代码已于上月末提供给主板制造商。但由于验证和集成工作的复杂性,主板BIOS的更新工作直到最近才开始逐步推进。其中,微星800系列主板率先完成了更新部署,为用户提供了及时的安全保障。

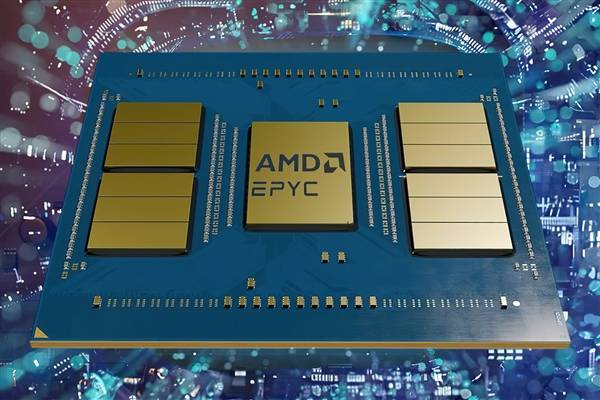

这一漏洞被命名为“EntrySign”(编号为AMD-SB-7033),是由Google的研究人员发现的。漏洞的根源在于AMD签名验证机制中使用的弱哈希算法,这使得未经授权的恶意代码有可能在CPU上执行,从而威胁到系统的整体安全。

值得注意的是,该漏洞影响范围广泛,涵盖了AMD全系Zen架构的产品,无论是数据中心的EPYC处理器、发烧级的线程撕裂者,还是桌面和笔记本上的锐龙/速龙系列,以及嵌入式的EPYC/锐龙产品,均无一幸免。这意味着,无论用户处于哪个领域,都需要密切关注并尽快应用相关的安全更新。

面对这一严峻的安全挑战,AMD及其合作伙伴的快速响应和积极行动无疑为用户吃下了一颗定心丸。然而,用户也应保持警惕,及时关注主板制造商发布的BIOS更新信息,并尽快完成更新操作,以确保自身系统的安全稳定。